Привет, начинающий хакер!

Я думаю, ты наверняка понимаешь, что взламывать (читай тестировать безопасность) можно, используя любой дистрибутив Linux, можно даже из под Windows что-нибудь придумать (сжечь еретика!!! — прим. редактора которого у нас нет), но зачем изобретать велосипед, если его давно изобрели. А поэтому в этом материале мы поговорим о Kali Linux. Но, в связи с тем, что вопрос настройки и использования возможностей этой операционной системы очень обширен, в этой статье мы остановимся только на тех нюансах которые стоит знать любому начинающему пользователю, который хочет установить Kali чтобы изучить ее инструменты и разобраться как это всё работает.

И в начале, как обычно немного теории.

Kali Linux это дистрибутив основанный на Debian, разработали его сотрудники компании Offensive Security

Мати Ахарони и Девон Кеарнсом, позднее к ним присоединился Рафаель Херцог, как специалист по Debian. Появился это дистрибутив в результате эволюционирования BackTrack, который в 2013 году утратил поддержку разработчиков и в настоящее время не актуален.

Kali Linux может работать в режиме Live-USB, с возможность сохранения файлов (режим USB-persistence), а также может быть установлена как полноценная операционная система.

Скачать образ Kali Linux можно с официального сайта https://www.kali.org/ . Хотя правильнее сказать, что только оттуда его и можно скачивать, во избежание бонусного скачивания, так сказать, дополнений не предусмотренных разработчиком. На сайте доступны разные виды образов, в том числе можно скачать уже установленную систему для виртуальных машин. Есть образы с приставкой Light, это обрезанный вариант и использовать его, без необходимости не стоит, также можно выбрать образ с уже предустановленным окружение рабочего стола: Mate, Xfce, Kde. Хотя, при желании, их можно будет установить потом.

Мы возьмём образ Kali Linux 64 Bit. Актуальная версия по состоянию на момент написания статьи 2019.1. После скачивания, образ нужно записать на флешку каким-нибудь Rufus, после чего можно переходить непосредственно к установке.

Для начала запускаемся с флешки и видим варианты загрузки:

Выбираем Graphical install, после чего нужно выбрать язык:

Выбрать местоположение:

Раскладку клавиатуры:

Потом вводим имя компьютера, пароль суперпользователя, выбираем часовой пояс, после чего система предложит нам настроить разметку дисков:

Оптимальный вариант выбрать «Авто — использовать весь диск с шифрованным LVM» — в таком случае будет создан полностью зашифрованный раздел и систему нельзя будет запустить или получить доступ к файлам без ввода кодовой фразы. Как я и говорил, в большинстве случаев стоит использовать именно этот вариант, ведь это серьёзно повышает уровень безопасности системы и защищённость информации. Если ты выберешь этот вариант, то после установки дополнительно можешь задать пароль для самоуничтожения данных, делается это командой: cryptsetup luksAddNuke /dev/sda1 .

Но для полноты обзора, мы также рассмотрим вариант «Вручную», при котором мы создадим три раздела с такими параметрами:

После создания разделов начнётся установка системы и через некоторое время появится вопрос:

Если Linux единственная ОС на этом компьютере то смело жми «да», если устанавливаешь рядом с Windows то «нет».

Через некоторое время установка будет завершена, после чего компьютер перезагрузится и ты увидишь экран приветствия, где нужно будет ввести имя пользователя (root) и пароль.

На этом установка завершена. Перейдём к настройке свежеустановленной системы.

Для начала проверим чтобы в системе были прописаны корректные источники приложений (репозитории) . Они находятся в файле /etc/apt/sources.list

Cat /etc/apt/sources.list

Скорее всего всё будет нормально, но лучше убедиться. В выведенном файле должна быть такая строка:

deb http://http.kali.org/kali kali-rolling main non-free contrib

если её нет или она отличается, можно поменять в ручную. Корректные репозитории всегда можно посмотреть на официальном сайте. И там же есть предупреждение, что использовать стоит только официальные репозитории Kali, что вполне логично, потому что эту систему обычно устанавливают не для повседневного развлекательного использования, а с конкретно определёнными целями, и вот при достижении этих целей, качать с интернетов что попало и откуда попало совсем не стоит, это нам подсказывает инстинкт самосохранения, если он есть, если его нет — прислушивайся к ребятам из Offensive Security, они разбираются, а ещё проверяют лично все приложения которые добавляют в репозитории.

Теперь можем обновить нашу систему:

Sudo apt-get update sudo apt-get dist-upgrade

При установке Kali Linux не создаёт нового пользователя, а предлагает работать как root. Но если есть необходимость можем создать нового пользователя:

Useradd newuser –m

Созданному пользователю нужно задать пароль:

Passwd newuser

Также нового пользователя можно создать в Параметры/Подробности/Пользователи/Добавить пользователя.

Акцентирую внимание: далее приведены БАЗОВЫЕ настройки, которые не гарантируют полной анонимности. В зависимости от ситуации, настройки безопасности и анонимности должны подбираться индивидуально и соответствовать текущей ситуации.

Для начала сделаем так, чтобы при каждой загрузке системы MAC адрес менялся на рандомный, это никогда не бывает лишним. И для этого нам нужно открыть файл /etc/NetworkManager/NetworkManager.conf и изменить его содержимое, на такое:

Plugins=ifupdown,keyfile managed=false wifi.cloned-mac-address=random ethernet.cloned-mac-address=random

После этого нужно перезапустить Network Manager:

Sudo service network-manager restart

Добавим возможность пускать весь трафик системы через сеть Tor:

Sudo apt-get install tor sudo systemctl start tor git clone https://github.com/ruped24/toriptables2 cd toriptables2/ sudo mv toriptables2.py /usr/local/bin/

Теперь можно направить весь трафик через Tor, командой:

Sudo toriptables2.py -l

Чтобы отключить:

Sudo toriptables2.py -f

Если вдруг возникла необходимость принудительно сменить IP:

Sudo kill -HUP $(pidof tor)

Если в каких-либо ситуациях потребуется дополнительно использовать proxy, то в статье я описал неплохой способ.

Практически все программы которые нам могут понадобиться в Kali Linux уже есть, но для большего удобства я бы установил ещё парочку:

Double Commander — аналог Total Commander, только с открытым исходным кодом. Прост и понятен, при этом имеет огромное количество функций и поддерживает установку дополнительных плагинов. Устанавливаем:

Sudo apt install doublecmd-gtk — понадобиться когда ты решишь настроить vpn, устанавливаем:

Apt-get install network-manager-openvpn-gnome

Для очистки системы используются две команды:

Sudo apt-get clean sudo apt-get autoremove

Эти команды очистят локальный репозиторий от скачанных файлов пакетов.

И на этом начальную настройку Kali linux можно считать оконченной. Конечно можно настроить ещё много чего, можно вообще до бесконечности крутить всякие параметры, но, на мой взгляд, сделанного нами, вполне достаточно для комфортной работы. Не забывай возвращаться, ведь мы должны изучить ещё много интересного.

: тестирование на проникновение, книгу пригодную для использования как новичками так и уже опытными администраторами и экспертами ИБ для целей проведения аудита безопасности ИТ-инфраструктуры. Книга состоит из 8 частей, в которые входят 62 главы с подробным описанием используемых инструментов и методики тестирования.Книга является систематизированным сборником, включающим переводы англоязычных ресурсов, книг и веб-сайтов посвященных теме penetration testing и собственного опыта авторов.

Официальное описание к книге:

Kali Linux является передовым Linux дистрибутивом для проведения тестирования на проникновение и аудита безопасности. Информация в данной книге предназначена только для ознакомления или тестирования на проникновение собственных се тей.

Для тестирования сетей третьих лиц, получите письменное разрешение.

"Тестирование на проникновение (жарг. Пентест) - метод оценки безопасности компьютерных систем или сетей средствами моделирования атаки злоумышленника." - WiKi.

Вся ответственность за реализацию действий, описанных в книге, лежит на вас. Помните, что за неправомерные действия предусмотрена ответственность, вплоть до уголовной.

Книга состоит из 8 частей , в которые входят 62 главы . Все подробно рассказывается с использованием примеров. В книге используется самая актуальная информация на сегодняшний день.

1. Общая информация и установка Kali Linux

2. Обзор инструментов Kali Linux

3. Тестирование на проникновение беспроводных сетей

4. Стресс-тесты сети

5. Анализ уязвимостей в веб-приложениях

6. Анализ уязвимостей в операционных системах и серверном программном обеспечении

7. Сканирование сетей. Перехват данных в сетях

В вашем браузере отключен JavaScript

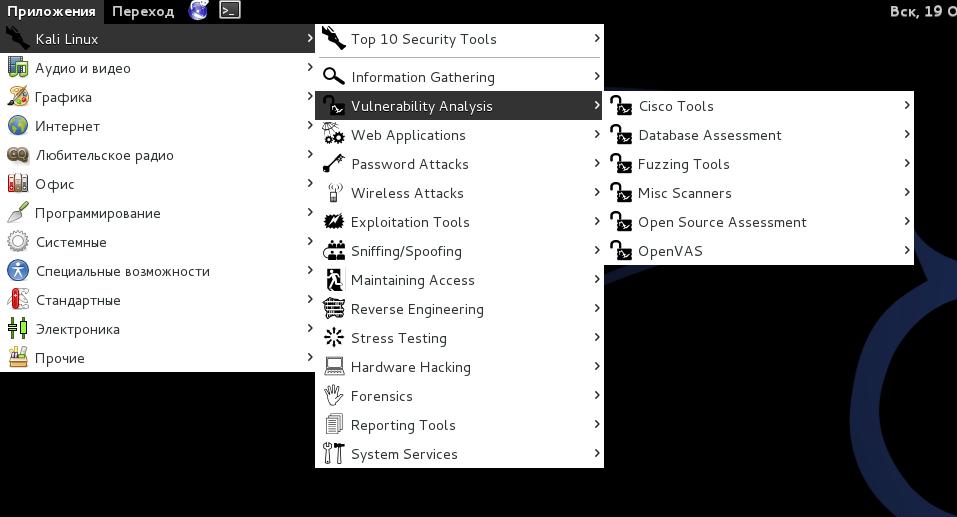

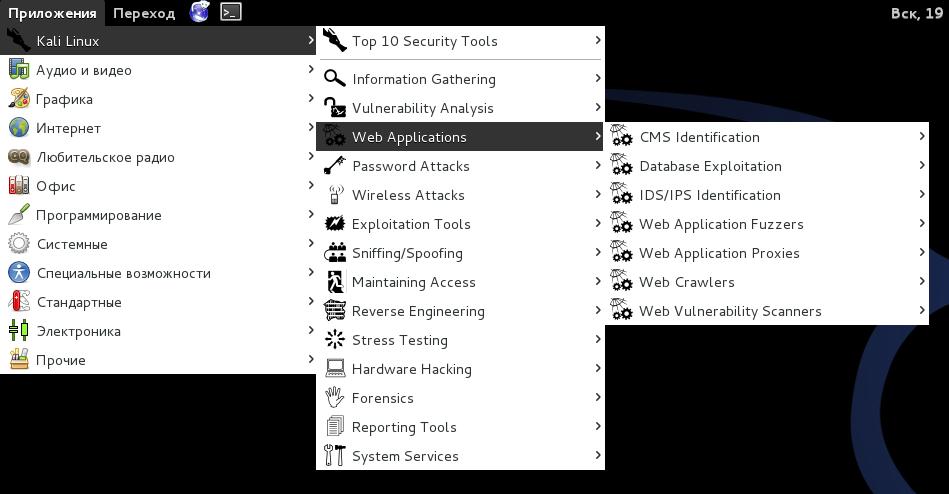

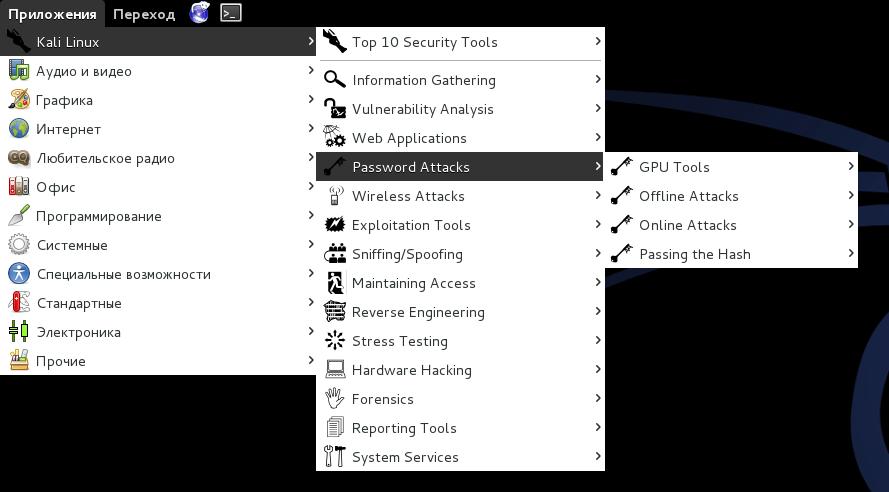

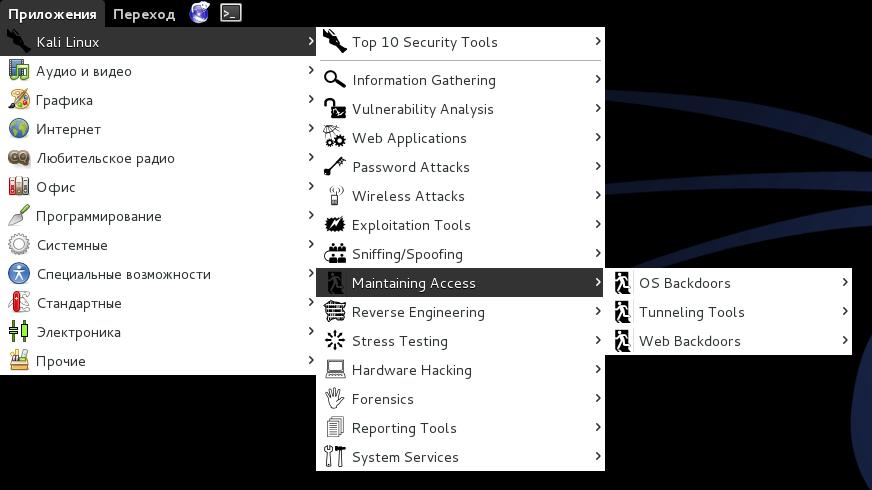

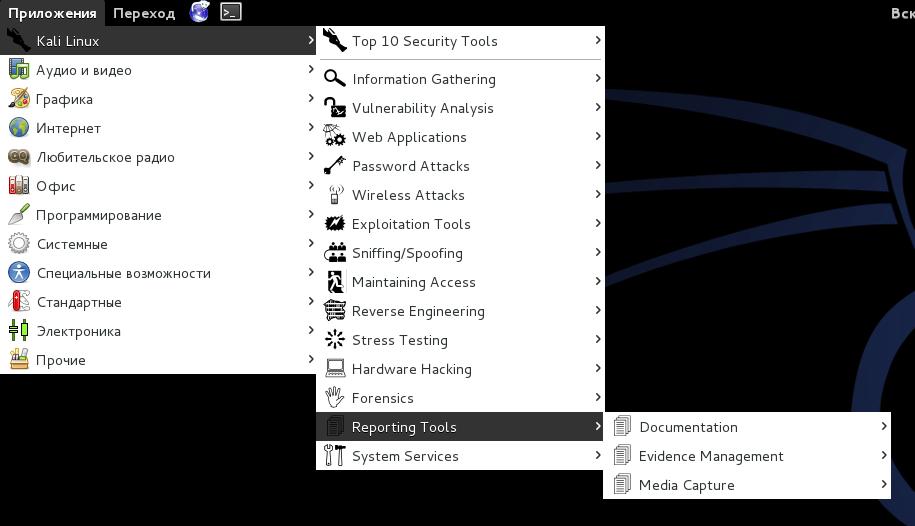

Программ направленных на решение разнообразных задачи в Kali Linux очень много, и хотя они сгруппированы по разделам, глаза всё равно разбегаются, особенно при первом знакомстве.

Эти инструменты для разведки используются для сбора данных по целевой сети или устройствам. Инструменты охватывают от идентификаторов устройств до анализа используемых протоколов.

Инструменты из этой секции фокусируются на оценке систем в плане уязвимостей. Обычно, они запускаются в соответствии с информацией, полученной с помощью инструментов для разведки (из раздела Information Gathering).

Эти инструменты используются для аудита и эксплуатации уязвимостей в веб-серверах. Многие из инструментов для аудита находятся прямо в этой категории. Как бы там ни было, не все веб-приложения направлены на атаку веб-серверов, некоторые из них просто сетевые инструменты. Например, веб-прокси могут быть найдены в этой секции.

Эта секция инструментов, главным образам имеющих дело с брутфорсингом (перебором всех возможных значений) или вычисления паролей или расшаривания ключей используемых для аутентификации.

Эти инструменты используются для эксплуатации уязвимостей найденных в беспроводных протоколах. Инструменты 802.11 будут найдены здесь, включая инструменты, такие как aircrack, airmon и инструменты взлома беспроводных паролей. В дополнение, эта секция имеет инструменты связанные также с уязвимостями RFID и Bluetooth. Во многих случаях, инструменты в этой секции нужно использовать с беспроводным адаптером, который может быть настроен Kali в состояние прослушивания.

Эти инструменты используются для эксплуатации уязвимостей найденных в системах. Обычно уязвимости идентифицируются во время оценки уязвимостей (Vulnerability Assessment) цели.

Эти инструменты используются для захвата сетевых пакетов, манипуляции с сетевыми пакетами, создания пакетов приложениями и веб подмены (spoofing). Есть также несколько приложений реконструкции VoIP

Инструменты поддержки доступа (Maintaining Access) используются как плацдарм и устанавливаются в целевой системе или сети. Обычное дело найти на скомпрометированных системах большое количество бэкдоров и других способов контроля атакующим, чтобы обеспечить альтернативные маршруты на тот случай, если уязвимость, которой воспользовался атакующий, будет найдена или устранена.

Эти инструменты используются для модификации, анализа, отладки (debug) программ. Цель обратной инженерии - это анализ как программа была разработана, следовательно, она может быть скопирована, модифицирована, использована для развития других программ. Обратная инженерия также используется для анализа вредоносного кода, чтобы выяснить, что исполняемый файл делает, или попытаться исследователями найти уязвимости в программном обеспечении.

Инструменты для стресс тестинга (Stress Testing) используются для вычисления как много данных система может «переварить». Нежелательные результаты могут быть получены от перегрузки системы, такие как стать причиной открытия всех коммуникационных каналов устройством контроля сети или отключения системы (также известное как атака отказа в обслуживании).

Эта секция содержит инструменты для Android, которые могут быть классифицированы как мобильные и инструменты Android, которые используются для программирования и контроля маленьких электронных устройств

Инструменты криминалистики (Forensics) используются для мониторинга и анализа компьютера, сетевого трафика и приложений.

Инструменты для отчётов (Reporting tools) - это методы доставки информации, найденной во время исполнения проникновения.

Здесь вы можете включить или отключить сервисы Kali. Сервисы сгруппированы в BeEF, Dradis, HTTP, Metasploit, MySQL, и SSH.

В сборку Kali Linux включены также и другие инструменты, например, веб-браузеры, быстрые ссылки на тюнинг сборки Kali Linux, которые можно увидеть в других разделах меню (сеть, инструменты поиска и другие полезные приложения).

Kali Linux – дистрибутив, который с каждым днем становится все популярней. Ввиду этого пользователей, которые хотят его установить, становится все больше, но не каждый знает, как это сделать. В этой статье будет изложена пошаговая инструкция по установке Kali Linux на ПК.

Чтобы произвести инсталляцию операционной системы, потребуется флешка объемом 4 Гб и больше. На нее будет произведена запись образа Kali Linux, и в следствие с нее будет запущен компьютер. Если накопитель у вас имеется, то можете переходить к пошаговой инструкции.

Для начала надо скачать образ операционной системы. Делать это лучше всего с официального сайта разработчика, так как именно там находится дистрибутив последней версии.

На открывшейся странице вы сможете определить не только способ загрузки ОС (Torrent или HTTP), но и ее версию. На выбор вам предлагается как 32-разрядная система, так и 64-разрядная. Помимо прочего, есть возможность на данном этапе выбрать окружение рабочего стола.

Определившись со всеми переменными, начните загрузку Kali Linux себе на компьютер.

Инсталляцию Kali Linux лучше всего выполнять с флешки, поэтому для начала нужно на нее произвести запись образа системы. У нас на сайте вы можете ознакомиться с пошаговым руководством по этой теме.

После того как флешка с образом системы будет готова, не спешите ее вынимать из порта USB, следующим шагом будет загрузка компьютера с нее. Этот процесс покажется довольно сложным для рядового пользователя, поэтому рекомендуется предварительно ознакомиться с соответствующим материалом.

Как только вы загрузитесь с флешки, на мониторе появится меню. В нем нужно выбрать способ инсталляции Kali Linux. Ниже будет представлена установка с поддержкой графического интерфейса, так как этот способ для большинства пользователей будет наиболее понятен.

Примечание: если в списке вы не находите нужной страны, то выберите строку «другая», чтобы появился полный перечень стран мира.

Примечание: рекомендуется устанавливать английскую раскладку, в некоторых случаях из-за выбора русской невозможно заполнить обязательные поля для ввода. После полной установки системы можно будет добавить новую раскладку.

В зависимости от мощности компьютера, этот процесс может затянуться. После его окончания вам нужно будет создать профиль пользователя.

Создается профиль пользователя следующим образом:

После ввода всех данных начнется подгрузка программы для разметки HDD или SSD.

Разметка может быть выполнена несколькими способами: в автоматическом режиме и в ручном. Сейчас эти варианты будут подробно рассмотрены.

Автоматический метод разметки

Главное что вы должны знать - размечая диск в автоматическом режиме, вы потеряете все данные на накопителе. Поэтому, если на нем есть важные файлы, переместите их на другой накопитель, например, Flash, или поместите в облачное хранилище.

Итак, для разметки в автоматическом режиме необходимо сделать следующее:

Выбрав «Все файлы в одном разделе (рекомендуется новичкам)» , вы создадите всего два раздела: корневой и раздел подкачки. Этот способ рекомендуется для тех пользователей, которые устанавливают систему для ознакомления, так как такая ОС имеет слабый уровень защиты. Также вы можете выбрать второй вариант — «Отдельный раздел для /home» . В этом случае, помимо двух вышеперечисленных разделов, будет создан еще раздел «/home» , где будут храниться все файлы пользователя. Уровень защиты при такой разметке более высокий. Но все равно не обеспечивает максимальную безопасность. Если вы выберете «Отдельные разделы для /home, /var и /tmp» , то будут созданы еще два раздела для отдельных системных файлов. Таким образом, структура разметки будет обеспечивать максимальную защиту.

Ручной метод разметки

Ручной метод разметки выгодно отличается от автоматического тем, что он позволяет создавать столько разделов, сколько вы пожелаете. Также есть возможность сохранить всю информацию на диске, оставив не тронутыми ранее созданные разделы. К слову, таким образом можно установить Kali Linux рядом с Windows, а при запуске компьютера выбрать необходимую операционную систему для загрузки.

Для начала нужно перейти к таблице разделов.

Теперь можно переходить к созданию новых разделов, но прежде нужно определиться с их количеством и типом. Сейчас будет представлено три варианта разметки:

Разметка с низким уровнем безопасности:

Разметка со средним уровнем безопасности:

Разметка с максимальным уровнем безопасности:

Вам остается выбрать для себя оптимальную разметку и приступить непосредственно к ней. Проводится она следующим образом:

Примечание: если ранее вы выбрали логический тип раздела, то этот этап будет пропущен.

Используя эту инструкцию, сделайте разметку диска соответствующего уровня безопасности, после чего нажмите кнопку «Закончить разметку и записать изменения на диск» .

В итоге вам будет предоставлен отчет со всеми внесенными ранее изменениями. Если различий с вашими действиями вы не наблюдаете, выберите пункт «Да» . Далее начнется инсталляция базовой составляющей будущей системы. Этот процесс довольно долгий.

К слову, таким же образом можно разметить Flash-накопитель, соответственно, в этом случае будет произведена установка Kali Linux на флешку.

Как только базовая система установится, вам нужно провести еще некоторые настройки:

Важно: системный загрузчик необходимо устанавливать на тот жесткий диск, где будет находиться операционная система. Если диск всего один, то он обозначается как «/dev/sda».

После всех выполненных действий ваш компьютер будет перезагружен, затем на экране появится меню, где необходимо будет ввести имя пользователя и пароль. Обратите внимание на то, что вход осуществляется под учетной записью суперпользователя, то есть вам надо использовать имя «root» .

В завершение введите пароль, который вы придумали при установке системы. Здесь же вы можете определить окружение рабочего стола, нажав по шестеренке, что находится рядом с кнопкой «Вход» , и выбрав нужное из появившегося списка.

Выполнив каждый прописанный пункт инструкции, в итоге вы попадете на рабочий стол операционной системы Kali Linux и сможете приступить к работе за компьютером.

Kali Linux — это дистрибутив безопасности Linux, специально разработанный для цифровой криминалистики и тестирования на проникновение.

Kali Linux был разработан Мати Ахарони и Девоном Кернсом из Offensive Security путем переписывания BackTrack. BackTrack была их предыдущей операционной системой информационной безопасности.

Первой версией Kali Linux была Kali 1.0.0, представленная в марте 2013 года. В настоящее время Offensive Security финансирует и поддерживает Kalin Linux.

Перечислим основные особенности дистрибутива.

Во-первых, Kali Linux имеет более 600 предустановленных приложений для тестирования на проникновение. Во-вторых, каждая программа обладает уникальной гибкостью и возможностью использования. В-третьих, дистрибутив отлично работает, разделяя эти полезные утилиты на следующие основные категории:

Kali Linux — действительно уникальная операционная система. Ее открыто используют как «хорошие», так и «плохие» пользователи. Администраторы безопасности и Black Hat Hackers широко используют эту операционную систему.

Первый, для обнаружения и предотвращения нарушений безопасности. Второй, для выявления и возможного использования нарушений безопасности. Количество инструментов, сконфигурированных и предустановленных в операционной системе делает Kali Linux швейцарским ножом в любом наборе инструментов для специалистов по безопасности.

Профессионалы, которые используют Kali Linux

Дистрибутив можно установить, используя следующие методы:

Способы запуска Kali Linux:

Подробная инструкция по установке Kali Linux в данной

Network Mapper- это бесплатная утилита с открытым исходным кодом, используемая для обнаружения сетей и сканирования уязвимостей. Специалисты по безопасности используют Nmap для обнаружения устройств, работающих в их средах.

Nmap также может раскрывать сервисы и порты, которые обслуживает каждый хост, создавая потенциальную угрозу безопасности. Чем более продвинуты ваши технические навыки, тем больше полезности вы найдете в Nmap.

Nmap предлагает гибкость для мониторинга одного хоста или огромной сети, состоящей из сотен, если не тысяч устройств и подсетей. Гибкость, которую предлагает Nmap, развивалась годами, но по своей сути это инструмент сканирования портов. В результате, он собирает информацию, отправляя необработанные пакеты в хост-систему. Затем Nmap прослушивает ответы и определяет, открыт ли порт, закрыт или отфильтрован.

Первое сканирование, с которым вы должны быть знакомы, — это базовое сканирование Nmap, которое сканирует первые 1000 портов TCP. Если он обнаруживает прослушивание порта, он отображает порт как открытый, закрытый или отфильтрованный.

Отфильтрованный означает, что брандмауэр, скорее всего, изменяет трафик на этом конкретном порту.

Metasploit Framework — это проект с открытым исходным кодом, который предоставляет общедоступный ресурс для исследования уязвимости и разработки кода. Он позволяет специалистам по безопасности проникать в их собственную сеть и выявлять угрозы безопасности и уязвимости. Конечно, версия сообщества Metasploit по-прежнему доступна на Kali Linux.

Metasploit — безусловно, самая популярная в мире утилита проникновения.

Важно соблюдать осторожность при использовании Metasploit, поскольку сканирование сети или среды, которая не является вашей, в некоторых случаях может считаться незаконным.

Metasploit считается продвинутой утилитой и требует некоторого времени для освоения. Но если ознакомится с приложением, он станет бесценным ресурсом.

В общем, Kali Linux — это удивительная операционная система, которая широко используется различными профессионалами от администраторов безопасности до Black Hat Hackers.

Благодаря надежным утилитам, стабильности и простоте использования, это операционная система, с которой должны быть знакомы все в ИТ-индустрии и компьютерные энтузиасты.

Использование только двух вышеперечисленных приложений, значительно поможет в защите инфраструктуры информационных технологий. И Nmap, и Metasploit доступны на других платформах, но их простота использования и предустановленная конфигурация в Kali Linux делают предпочтительной операционной системой при оценке и тестировании безопасности сети.

Как указывалось ранее, будьте осторожны при использовании Kali Linux, так как он должен использоваться только в сетевых средах, которые вы контролируете и имеете разрешение на тестирование.